Protezione con centrale operativa SOC

La massima protezione si ottine con l'uso di un Security Operations Center per monitorare, rilevare e rispondere in tempo reale a minacce informatiche, garantendo la sicurezza continua delle reti e dei sistemi aziendali.

Protezione con

centrale operativa

Security Operation Center in Italia

protezione endpoint, XDR e MDR con cyber specialist italiani

Monitoriamo e analizziamo la sicurezza dell’infrastruttura informatica, avvisiamo in caso di minacce e agiamo proattivamente per risolverle H24, 7 giorni su 7.

Il SOC Cyber4you (Security Operations Center) è un centro operativo dedicato esclusivamente alla sicurezza informatica, in grado di monitorare e gestire costantemente la sicurezza dell’infrastruttura IT di un’organizzazione.

Il nostro SOC è composto da specialisti della sicurezza informatica certificati, tecnologie avanzate di sicurezza e processi operativi, che lavorano insieme per identificare e bloccare le minacce informatiche.

Grazie alla partecipazione societaria con la centrale operativa di vigilanza presidiata, siamo in grado di garantire la gestione di ogni evento ricevuto.

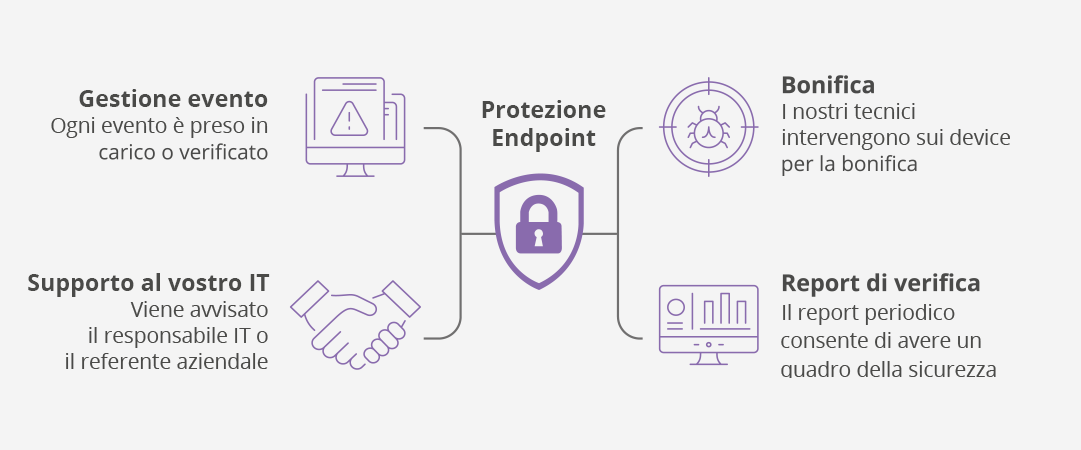

Analizziamo attentamente ogni segnalazione di allarme per identificarne la causa. Nel caso di problemi, isoliamo (da remoto) il computer, il server o la parte della rete interessata per garantire la sicurezza informatica aziendale del cliente.

Successivamente, avvisiamo l’IT manager o interveniamo direttamente sul dispositivo coinvolto per ripristinare la situazione, in base agli accordi presi col cliente. Al termine di ogni mese forniamo un report dettagliato delle attività svolte e una panoramica delle minacce rilevate per ciascun utente ed i rimedi da adottare.

Le principali caratteristiche del nostro SOC, il servizio MDR

Monitoraggio costante dell’infrastruttura IT dell’organizzazione per rilevare eventuali attività sospette o anomale.

- Risposta immediata nel momento in cui una minaccia viene identificata, il SOC agisce immediatamente per contenere e limitare l’attacco.

- Analisi avanzata e identificazione di potenziali minacce, utilizzando tecniche di intelligenza artificiale e machine learning.

- Collaborazione e consulenza sulla sicurezza informatica con il team IT del committente per garantire la resilienza dell’intera infrastruttura.

- MDR (Managed Detection and Response) è il servizio che combina l’esperienza d’esperti di sicurezza con tecnologie avanzate per identificare, contenere e rispondere a minacce informatiche. Questo è il servizio con approccio proattivo alla sicurezza, dove si identificano e si risponde alle minacce rilevate prima che queste causino danni.

Il software di protezione

Il nostro servizio è finalizzato ad un unico obiettivo, quello di fornire la massima protezione per il cliente finale.

Per raggiungerlo abbiamo effettuato una importante software selection selezionato i tre migliori vendor per offrire un servizio di livello enterprise.

In particolare, con ESET siamo l’unico partner Nord Ovest italiano con partnership sul servizio MDR ULTIMATE.

Il nostro servizio offre una compatibilità multipiattaforma: PC, Mac, Server e Virtual Machine (Windows e Linux), Tablet e Smartphone (iOS & Android).

Il servizio di sicurezza offerto dal nostro SOC include la configurazione dei dispositivi endpoint con l’ottimizzazione delle regole di sicurezza.

Funzionalità del prodotto endpoint e piattaforma di cyber security

Di seguito sono mostrate le funzionalità di cyber security che offriamo ai nostri clienti:

|

Antivirus e antimalware La protezione minima di cui ogni dispositivo dovrebbe essere fornito. |

|

|

|

Cloud Sandbox Un ambiente Cloud totalmente chiuso in cui analizzare il comportamento di applicazioni o file di dubbia provenienza, per scoprire se siano realmente malevoli o meno. |

|

|

|

Blocco applicazioni indesiderate Protegge il dispositivo da applicazioni con reputazione negativa che potrebbero causare comportamenti imprevisti. |

|

|

|

Firewall & Protezione attacchi di rete (IDS) Intrusion Detection System, ovvero Sistema di Rilevamento delle Intrusioni. Questa funzionalità viene utilizzata per monitorare e rilevare attività sospette o non autorizzate all’interno di una rete o di un sistema informatico, analizzando costantemente il traffico di rete. |

|

|

|

Protezione client di posta Questo servizio aumenta il livello di protezione attiva contro i codici dannosi nei messaggi e-mail. |

|

|

|

Protezione anti-phishing Una funzione che blocca pagine Web note per distribuire contenuto ingannevole per manipolare gli utenti al fine di ottenere informazioni riservate, come i dati d’accesso a conti bancari, codici PIN, ecc. |

|

|

|

Web filtering (siti pericolosi & white/black list) La creazione di blocchi per l’accesso a siti malevoli già conosciuti o possibili malevoli, oltre a impostare delle white list, un elenco di siti internet che risulteranno gli unici a cui si potrà accedere, oppure delle black list, un elenco di siti internet che risulteranno totalmente bloccati e a cui non si potrà accedere in nessun modo. |

|

|

|

Possibilità di disabilitare USB/CD Impedendo così la fuga accidentale o il furto di dati da parte di malintenzionati. |

|

|

|

Impostazioni protette con password Impedendo a chiunque di poter disabilitare i servizi di protezione installati sul dispositivo senza l’inserimento dell’apposita password. |

|

|

|

Controllo aggiornamenti sistema operativo Monitoriamo che il sistema operativo del dispositivo sia costantemente aggiornato, così da avere sempre le ultime patch correttive per impedire agli attaccanti di sfruttare possibili bug di sistema e farsi strada liberamente all’interno di esso. |

|

|

|

Full disk encryption (password di recupero cloud) Funzionalità che, se attivata, crittografa tutti i dati memorizzati su un disco rigido o un dispositivo di archiviazione, rendendoli inaccessibili senza la corretta chiave per decrittarli. Questo tipo di soluzione solitamente è attivata ai dispositivi che escono dall’azienda, impedendo così l’accesso ai dati, qualora si smarrissero o venissero rubati. |

|

|

|

XDR (eXtended Detection and Response) È un approccio avanzato alla sicurezza informatica che va oltre le capacità di un sistema di rilevamento delle intrusioni (IDS) o di un sistema di prevenzione delle intrusioni (IPS). L’XDR aggiunge, alla protezione esistente, un’ulteriore analisi delle minacce condotta con l’intelligenza artificiale (AI) e apprendimento automatico (ML, Machine Learning) con lo storico di tutte le minacce affrontate a livello globale per identificare e intervenire in modo tempestivo, efficace ed efficiente. |

|

|

|

Pannello di gestione cloud Dove diamo la visione ed il monitoraggio di ogni singolo dispositivo messo in protezione, mantenendo la gestione tecnica in mano ai nostri specialisti. |

|

|

Di seguito sono mostrati gli altri Addons di cyber security che offriamo ai nostri clienti:

Richiedi la guida all’acquisto delle soluzioni MDR

Troverai una guida completa e dettagliata per capire cosa sono le soluzioni MDR e perché potresti averne bisogno fin da subito per proteggere la tua azienda.