Check-up vulnerabilità

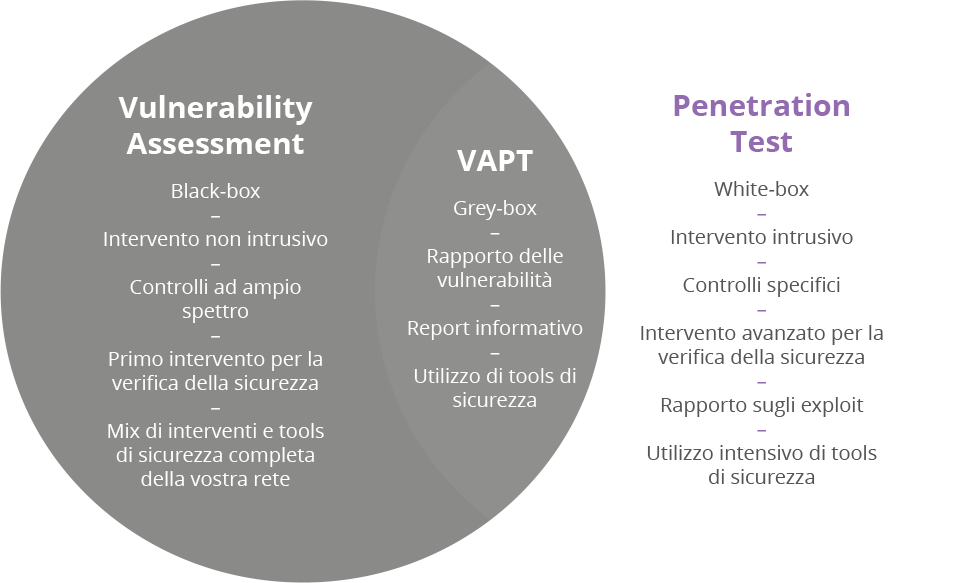

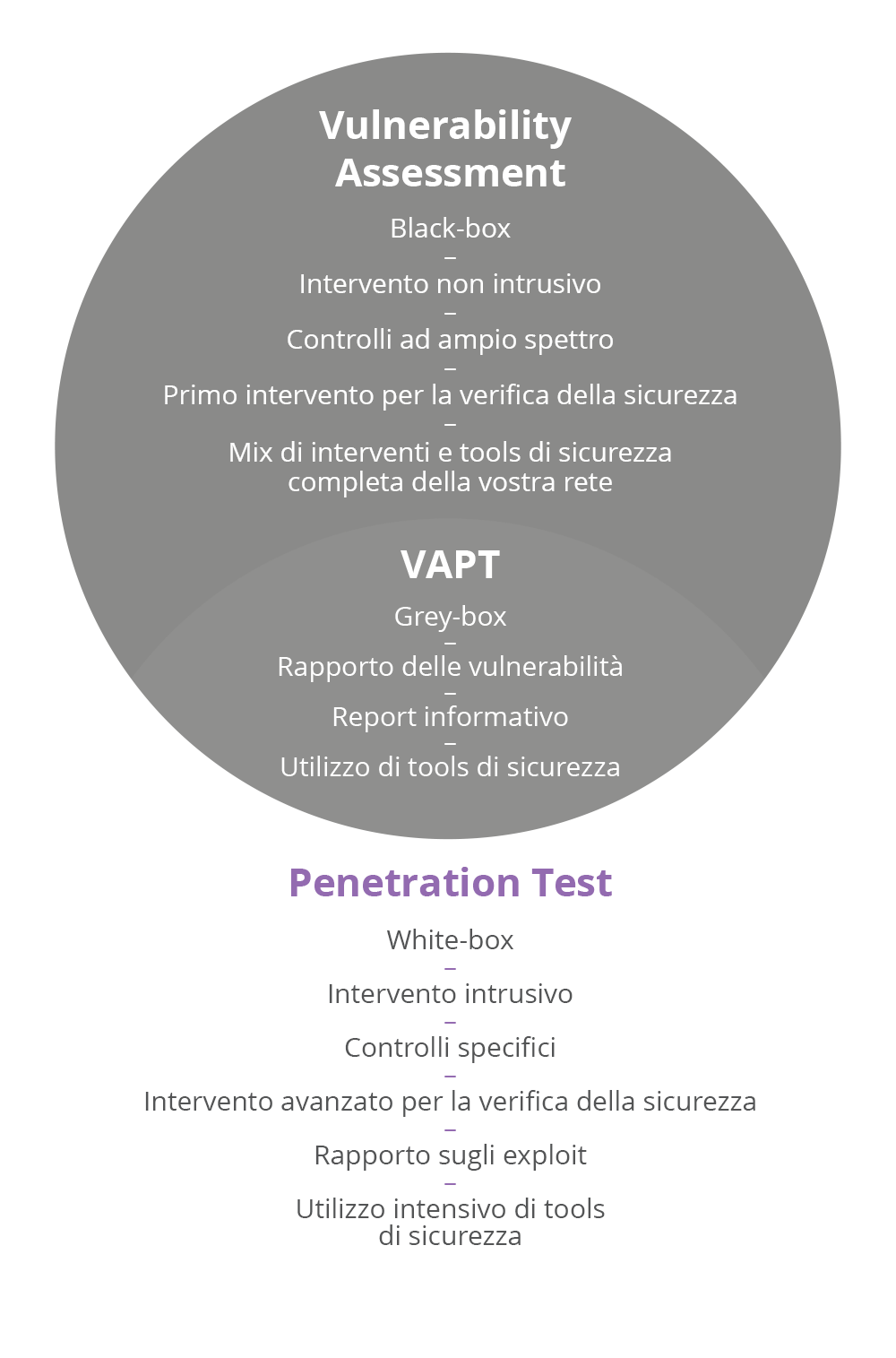

Il VA PT (Vulnerability Assessment and Penetration Testing) è un processo che combina la valutazione delle vulnerabilità per identificare i punti deboli di un sistema e i test di penetrazione per verificare la possibilità di sfruttarli, migliorando così la sicurezza complessiva.

Check-up

vulnerabilità

Vulnerability Assessment

Un Vulnerability Assessment (VA), o valutazione delle vulnerabilità, è un servizio offerto da professionisti della sicurezza informatica mirato a identificare e ad analizzare tutte le possibili vulnerabilità (vulnerability) e punti deboli (weaknesses) di una rete informatica.

Le caratteristiche principali di un Vulnerability Assessment sono le seguenti:

Identificazione delle vulnerabilità

Che viene svolta attraverso approfonditi test e analisi, tra cui la scansione delle porte, l’analisi delle vulnerabilità software e la valutazione delle politiche di sicurezza.

- Analisi del rischio

Dove i nostri specialisti cyber valutano il livello di rischio associato ad ogni vulnerabilità riscontrata. Questo aiuta a definire le prossime azioni per proteggere il sistema.

- Raccomandazioni

Al termine della consulenza, gli specialisti forniscono un rapporto dettagliato con raccomandazioni specifiche su come risolvere le vulnerabilità individuate, l’impatto e la difficoltà di exploitation.

- Attualità

Si consiglia di eseguire regolarmente l’attività di Vulnerability Assessment, in modo da verificare periodicamente il livello di sicurezza dell’infrastruttura di rete.

- Esperti

I nostri specialisti cyber seguono un programma continuo di formazione specifica in modo da rimanere costantemente allineati al contesto evolutivo del cybercrime.

Tipologia di VA

Interno LAN o Esterno WAN

Un VA può essere eseguito su diverse tipologie di reti, in base alla posizione geografica della rete rispetto alla posizione del consulente, permettendo così di eseguirlo all’interno della rete aziendale (LAN) o esternamente ad essa (WAN).

Penetration Test

Durante il VA e il VAPT vengono eseguiti attacchi informatici simulati da parte dei nostri esperti, mostrando tutti i danni che le aziende potrebbero subire se questi attacchi fossero compiuti da malintenzionati.

Il team di Cyber4you è composto da tecnici certificati con molteplici esperienze lavorative nei campi del PT, in ambienti internazionali, e nel Bug Bounty.

Per la fornitura dei security assessment, adottiamo una metodologia in linea con gli standard:

- OWASP (Open Web Application Security Project).

- PTES (Penetration Testing Execution Standard).

- OSSTMM (Open-Source Security Testing Methodology Manual).

White/Grey/Black-Box

I precedenti servizi possono essere effettuati con tre tipi di approccio diversi:

White-Box / Grey-Box / Black-Box.

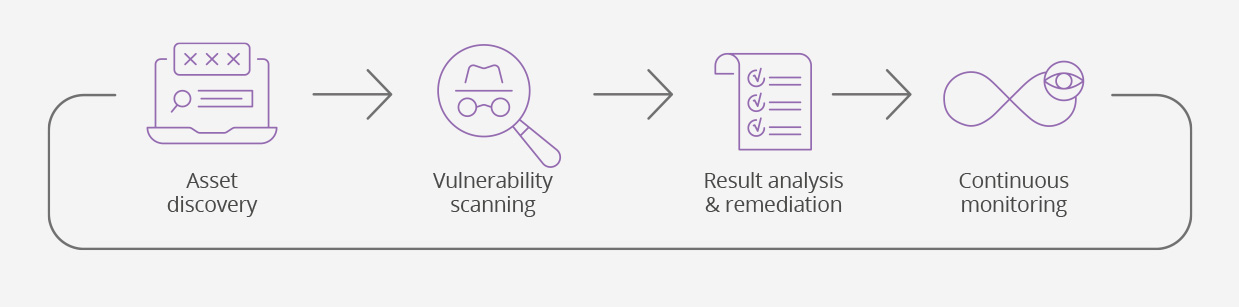

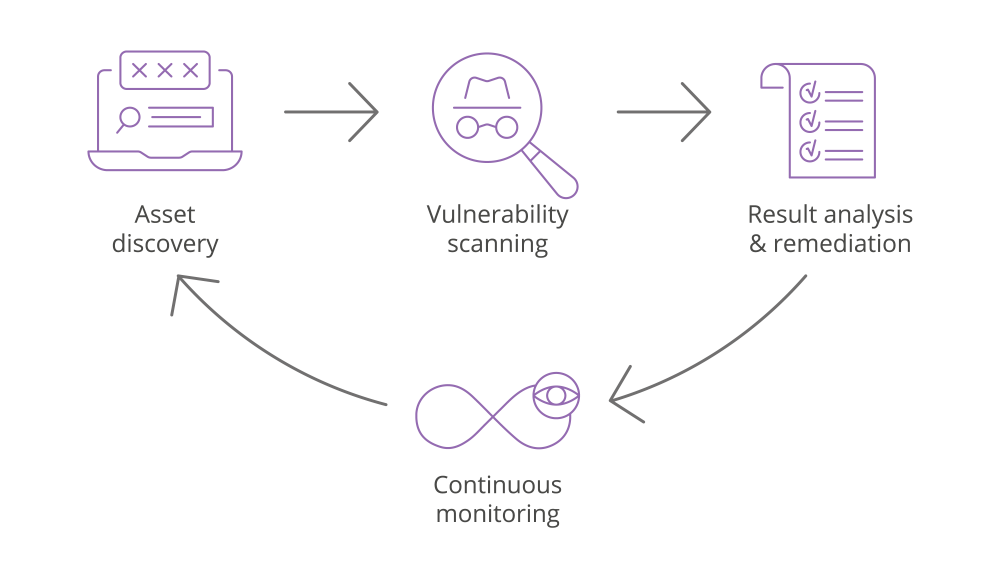

Cyber4you GUARD

servizio VA continuativo mensile automatico

Il servizio del VA “classico” purtroppo è limitato al momento in cui viene eseguito, per questo Cyber4you GUARD offre un servizio di VA continuativo. Questo avviene tramite un dispositivo dedicato che verrà installato all’interno della vostra rete aziendale e che fornirà:

VA con report iniziale sulla situazione completa della vostra rete.

Notifiche su possibili vulnerabilità dovute alla connessione di nuovi apparati.

VA mensile completo con report, simile a quello iniziale.